On passe notre temps à installer des trucs sur Linux. Des containers. Des reverse proxies. Des orchestrateurs...

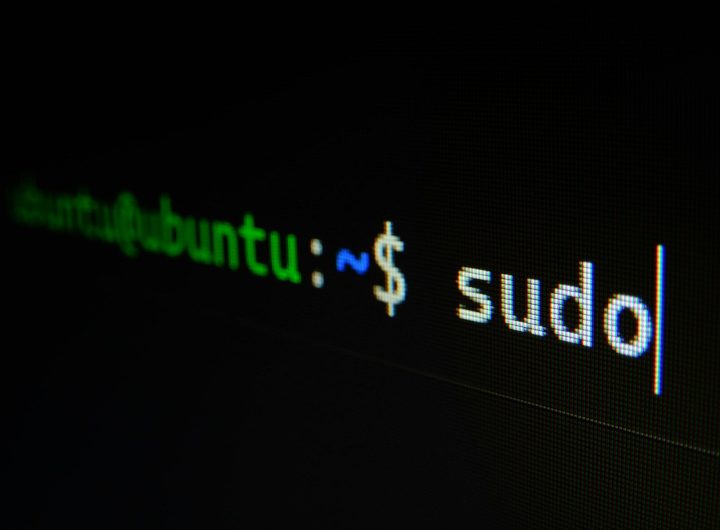

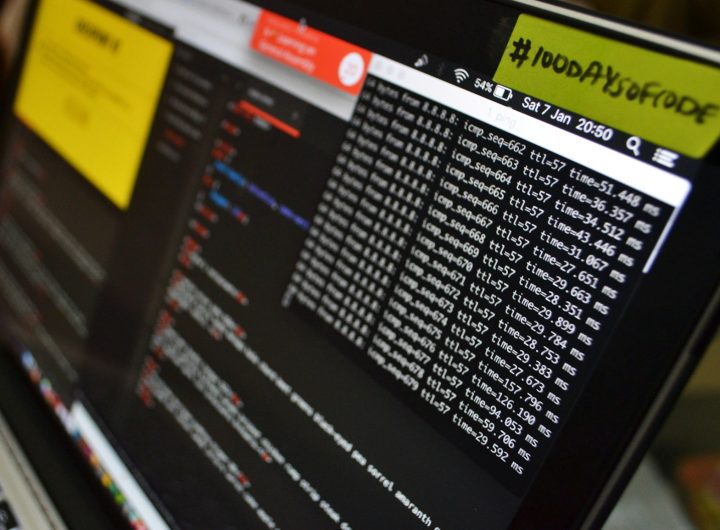

Les commandes Linux sont essentielles pour administrer un serveur, gérer des fichiers, surveiller un système ou travailler...

Les attaques en 2026 ne se limitent plus à “un virus”. Les scénarios réels incluent : vol...

L’installation d’un serveur web Apache sur Linux est l’une des opérations les plus recherchées par les administrateurs...

La sécurité Linux est un pilier essentiel de la cybersécurité moderne. Utilisé massivement sur les serveurs web,...

Les vulnérabilités CVE-2025-59718 et CVE-2025-59719 affectent le mécanisme d’authentification FortiCloud SSO des équipements Fortinet, dont FortiGate. En...

Perdre le mot de passe administrateur d’un firewall Check Point est une situation critique mais récupérable. Grâce...

Sur un serveur Linux, SSH est presque toujours le premier point de contact avec le système. C’est...

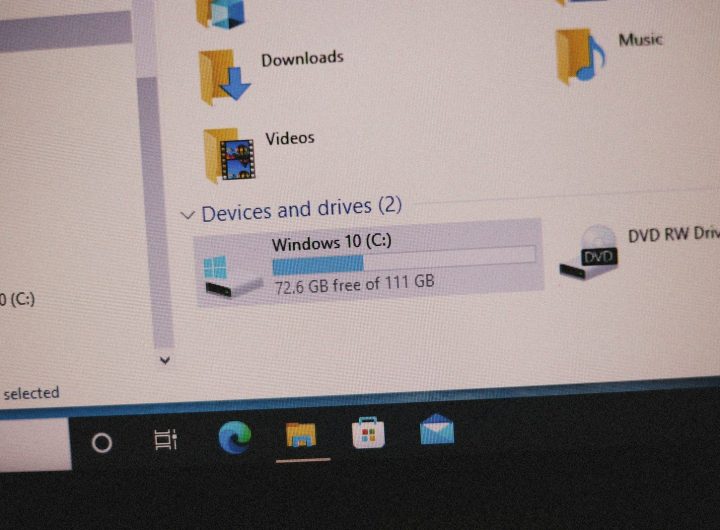

Quand on parle de sécurité sur Windows, les services sont presque toujours impliqués à un moment ou...

Les équipements Juniper SRX tournant sous JunOS sont couramment utilisés comme pare-feux et passerelles de sécurité. La...